7777788888新澳安全设计方案评估_TES85.181互助版

一、背景与目的

在现代社会,安全设计已成为各行各业不可或缺的重要环节。尤其是在信息化、智能化快速发展的今天,构建一套科学、安全的设计方案显得尤为重要。为此,我们针对“7777788888新澳”的安全设计方案进行详细评估,目的在于保障系统运行的安全性、可靠性与稳定性,满足相关法律法规及标准的要求。

二、评估范围

本次评估的范围包括但不限于以下几个方面:

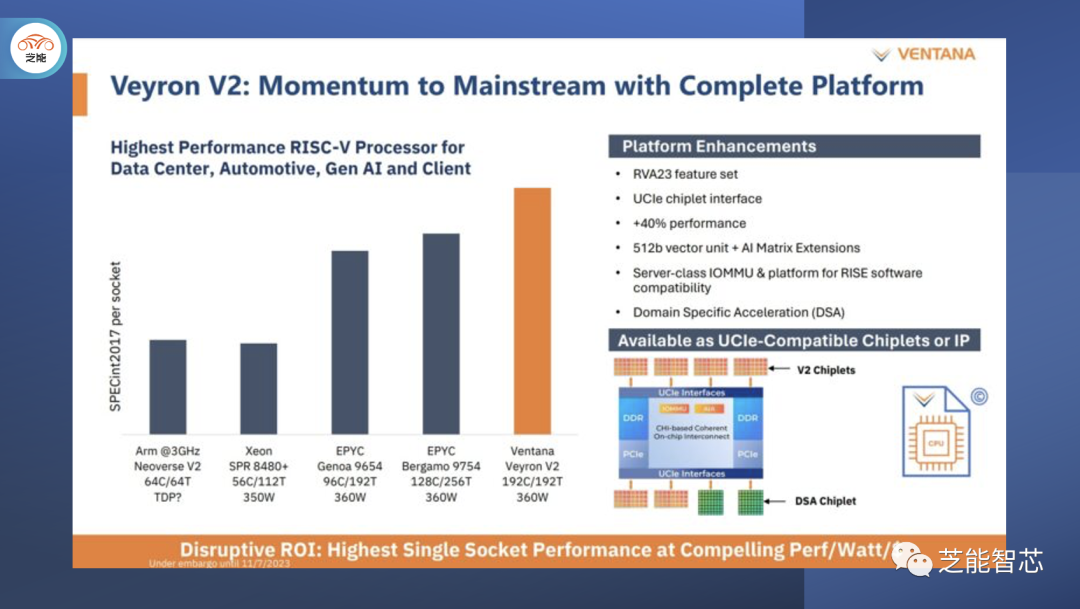

- 系统架构设计:对整体系统架构的安全性进行评估,分析潜在的安全隐患。

- 数据保护机制:评估数据存储和传输过程中的安全措施,确保用户数据的隐私性。

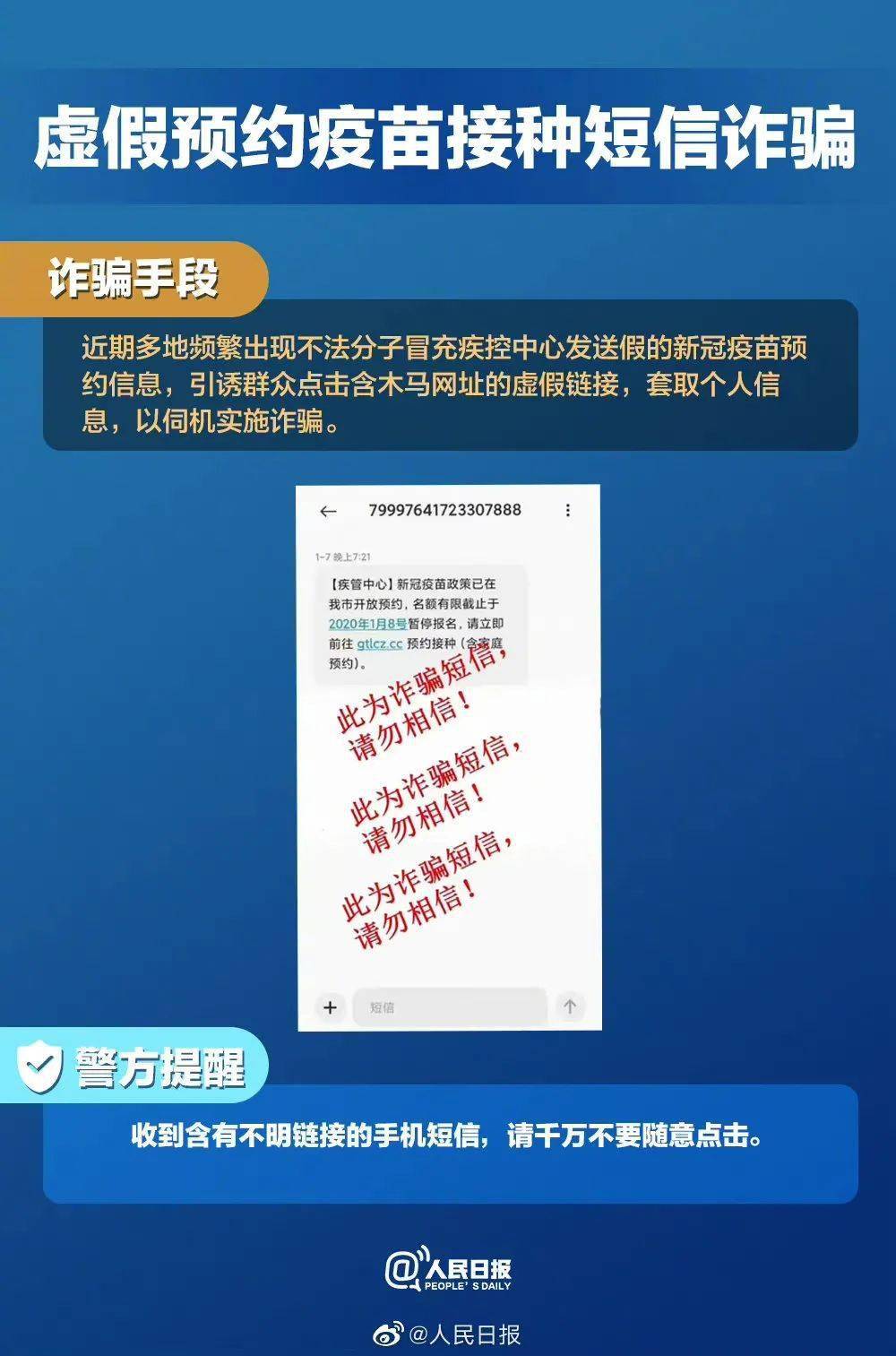

- 访问控制策略:审查系统的访问控制机制,确保只有授权用户才能访问敏感信息。

- 应急响应机制:评估事件响应计划,确保能够及时、有效地处理可能的安全事件。

三、安全设计评估标准

为了确保评估的科学性和公正性,本次评估依据以下标准进行:

- TES85.181标准:该标准由相关机构制定,用于评估信息系统的安全设计。

- 国际信息安全标准:如ISO/IEC 27001等,这些标准为信息系统的安全管理提供了框架。

- 行业最佳实践:结合当前行业内的安全设计最佳实践,为评估结果提供参考。

四、系统架构设计评估

在对“7777788888新澳”的系统架构进行评估时,我们发现以下几点:

- 模块化设计:系统采用模块化设计,各组件之间相对独立,有利于减少潜在的安全风险。

- 冗余备份:重要数据和服务配置了冗余备份机制,提高了系统的可靠性与安全性。

- 外部接口安全:与外部系统的接口进行了严格的安全审核,确保接口不易被攻击。

尽管系统架构设计体现了一定的安全性,但仍需遵循TES85.181标准,定期对系统进行安全性测试,及时更新系统补丁。

五、数据保护机制评估

数据保护是安全设计的核心,评估结果显示:

- 加密技术应用:系统在数据存储和传输过程中采用了先进的加密技术,如AES、RSA等,加密算法的选择符合行业标准。

- 数据访问审计:系统实现了详细的数据访问日志,包括用户身份、访问时间、操作行为等,实现对数据访问的全面监控。

- 数据恢复流程:对于重要数据,系统配备了数据恢复机制,确保在数据丢失或者损坏的情况下能够快速恢复。

然而,尽管数据保护机制基本健全,仍需定期进行安全评估与渗透测试,以确保无论是在技术层面还是流程上,数据保护均无漏洞。

六、访问控制策略评估

访问控制策略是确保系统安全的又一关键因素,本次评估发现以下几点:

- 基于角色的访问控制:系统采用了RBAC(基于角色的访问控制)模型,有效减少了权限过度分配的风险。

- 多因素认证:引入多因素身份验证机制,显著提升系统的安全性,降低了未授权访问的风险。

- 权限定期审计:系统定期对用户权限进行审计,确保权限分配合理,防止权限滥用。

尽管在访问控制方面已有良好的实践,但建议进一步优化用户角色和权限的管理,加强对离职员工的权限回收机制。

七、应急响应机制评估

应急响应机制能够有效应对突发事件,从评估结果来看,“7777788888新澳”的应急响应机制具备以下特点:

- 应急预案完善:系统制定了详尽的应急响应预案,涵盖多种潜在安全事件,确保在发生安全事件时能迅速响应。

- 定期演练:定期对应急响应预案进行演练,提高团队的应变能力,确保能有效应对各类安全事件。

- 事件报告机制:建立了安全事件报告机制,确保事件被及时上报与处理。

为了进一步强化应急响应能力,建议引入先进的安全信息与事件管理工具(SIEM),以提升安全事件的分析与响应速度。

八、总结与建议

通过本次安全设计方案评估,“7777788888新澳”在系统架构、数据保护、访问控制和应急响应机制等方面展现出较高的安全性。然而,随着安全威胁的不断演变,仍需在以下几个方面进行改进:

- 定期审计与评估:建立基于风险的定期审计与评估机制,确保始终保持较高的安全水平。

- 安全培训与意识提升:定期对员工进行安全培训,提高整体安全意识,确保全体员工都能参与到安全保障中。

- 引入新技术:结合最新的网络安全技术与工具,不断提升系统的防护能力,抵御新型攻击。

总之,安全设计是一个持续的过程,需要不断更新与完善。在国计民生日益依赖信息化系统的今天,打造安全、高效的系统环境任重而道远。

九、联系方式

如需了解更多信息或进一步讨论,请访问我们的网站 www.baidu.com 或直接联系相关负责人。

蜀ICP备2022005971号-1

蜀ICP备2022005971号-1

还没有评论,来说两句吧...